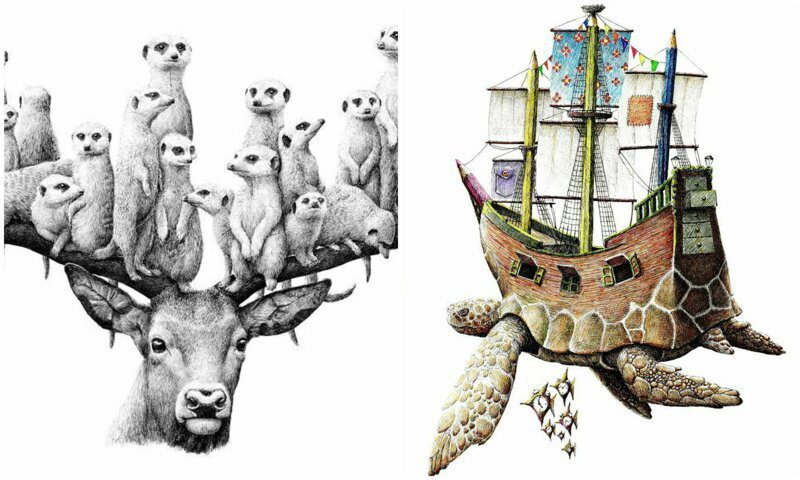

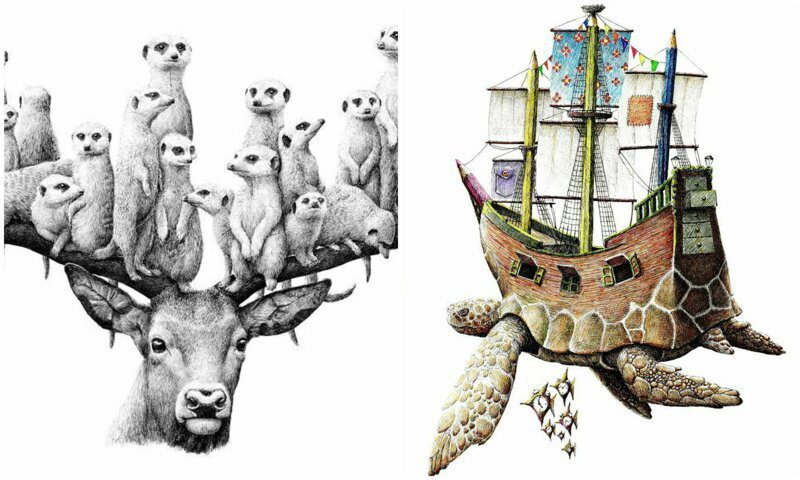

«Проделки моего разума»: голландский художник Редмер Хокстра и его жутковатые и странные рисунки

Вынос мозга или высокое искусство? Этим вопросом задаешься, глядя на работы...

Подборка публикаций, содержащих тег "r". Актуальные темы и важные события.

Вынос мозга или высокое искусство? Этим вопросом задаешься, глядя на работы...

Азоры — это португальский архипелаг из девяти островов, каждый из которых может...

У вас бывает ощущение, что соцсети вас «слушают»? Вот вы с друзьями обсуждали...

В гонке искусственного интеллекта доминируют гиганты с огромными...

Отвечу почему мужик с линейкой не подойдет и почему нельзя просто взвесить...

Приветствую, Хабр! Недавно вспоминал свои школьные годы и как проходило наше...

Привет! 👋 Меня зовут Алина. Я маркетолог и давно работаю в ИТ, но с безопасной...

В третьей части нашего обзора будут рассмотрены следующие патенты компании...

Два года назад я написал, как я попробовал заглянуть внутрь любимой игры моего...

Всем привет! Это уже 5-й блок заданий из серии Starting Point. В нем вкратце...

Аврора — это отечественная мобильная ОС, развиваемая компанией «Открытая...

Привет, Хабр! Сегодня разберём RecBole — универсальный фреймворк на PyTorch,...