Арктическое лето в 12 снимках: удивительные пейзажи полярного региона

Как выглядит полярная пустыня в теплое время года. Мы рассказывали, почему люди...

Подборка публикаций, содержащих тег "iv". Актуальные темы и важные события.

Как выглядит полярная пустыня в теплое время года. Мы рассказывали, почему люди...

Канадец соединил лица родственников и получил ошеломительный результат. Мы...

Разрушение, которое становится искусством. Некоторые виды современного...

Кристальный Байкал, прозрачный лед и тишина на километры вокруг: для чего ехать...

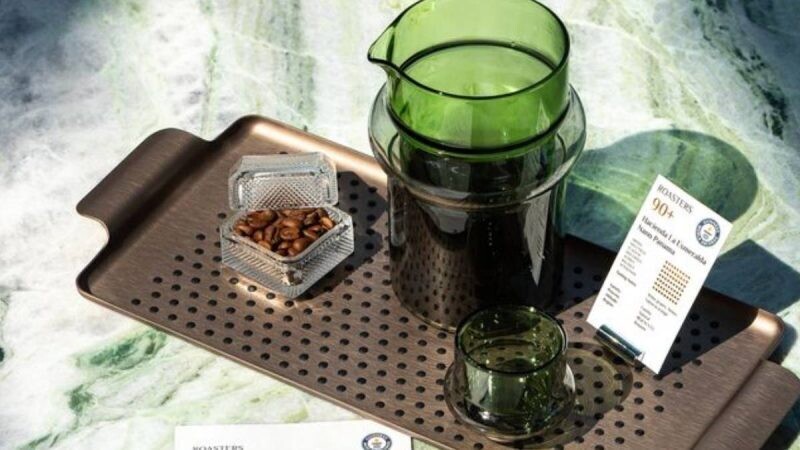

Дубайская кофейня побила рекорд Гиннесса. Дубай вновь подтвердил свою репутацию...

О ПРЕМИИ Премию «Диапазон» учредили в этом году Ассоциация музыкальных...

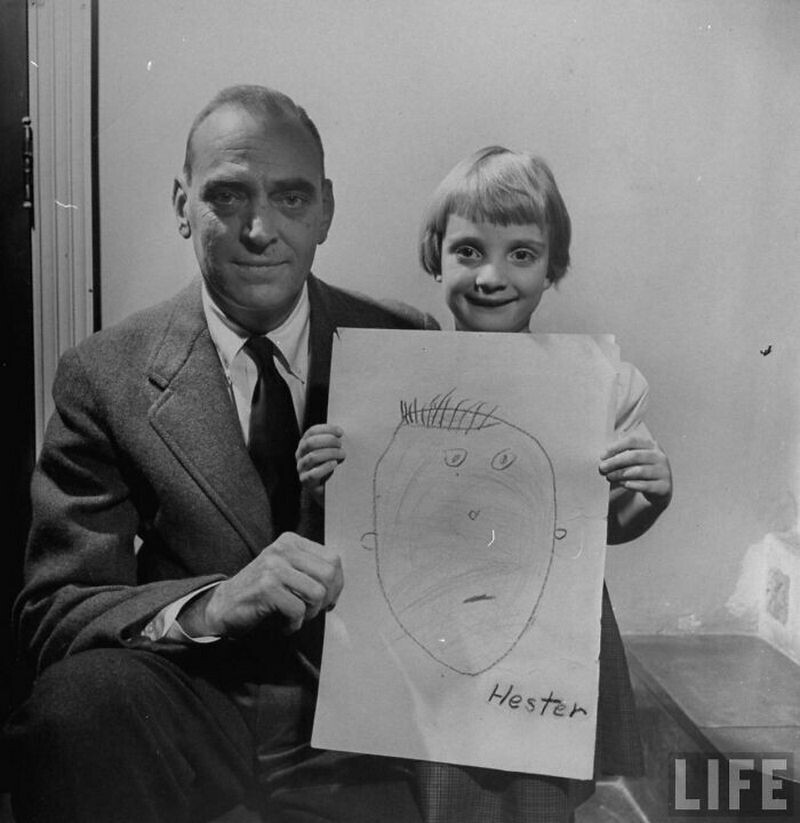

Восемь малышей нарисовали своих пап, после чего журналисты сравнили рисунки с...

Эве Макинен удается передать истинную магию дикой северной природы. Финляндия с...

Национальные костюмы Македонии в работах местного фотографа. Македонский народ...

История эксцентричного миллионера, который покорил сцену своей бездарностью. В...

Эта парочка покорила сердца посетителей. Мы уже писали, что капибары ― самые...

Красота ледяного континента в объективе британца. Иэн Форд провел последние 25...