Кроссовер Changan Q05 дебютировал в КНР в раскраске Angry Birds

На недавнем автосалоне был представлен автомобиль с кузовом, дизайн которого...

Подборка публикаций, содержащих тег "BI". Актуальные темы и важные события.

На недавнем автосалоне был представлен автомобиль с кузовом, дизайн которого...

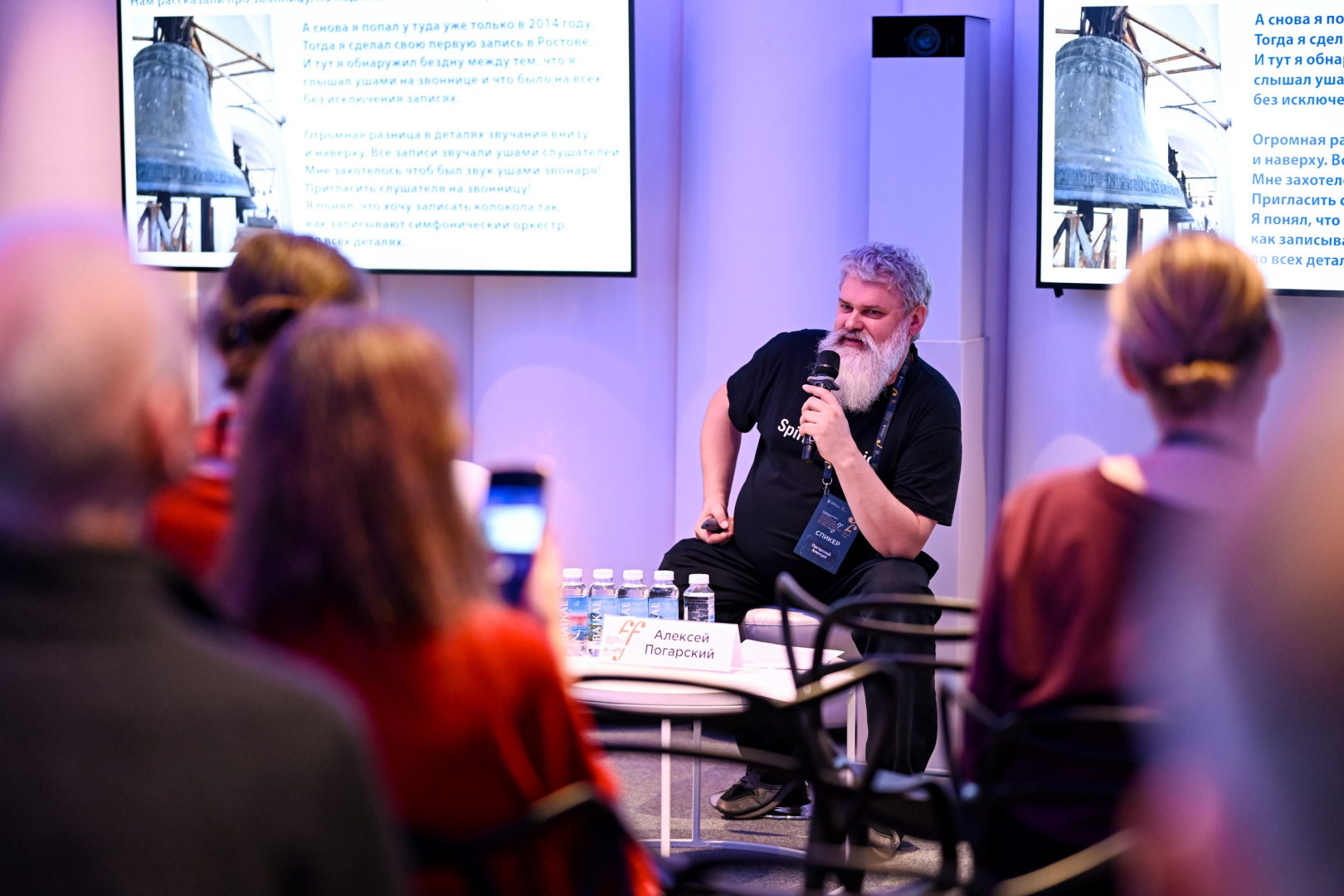

Колокольный звон — это не просто часть церковной службы, а особый язык, на...

Рассказываем, почему главный инструмент дизайнера будущего — эмпатия Меня зовут...

В этой статье мы продолжим изучение числовых типов данных в программировании и...

Привет, Хабр! Меня зовут Юра Петров, я руководитель отдела разработки в...

Всем привет! Меня зовут Андрей Иблеминов, я инженер группы управления...

Предыстория Я являюсь обычным пользователем ПК и от программирования далек,...

В последние годы анализ данных прошел путь от диаграмм в Excel до сложных...

Главный кошмар любого предпринимателя — «сжечь» деньги на маркетинг, который не...

Привет, Хабр! Меня зовут Эдуард, я руковожу отделом DevOps в компании KISLOROD....

В эти часы на фронте происходит катастрофа, к которой не готовили народ. Один...

Платформа Bitrix Framework созданная компанией «1С-Битрикс» является одним из...